آشنایی با سیستم های امنیتی IDS و IPS

بسیاری از شرکت ها راه حل های IDS را به نفع ویژگی های خودکار موجود ، با IPS جایگزین می کنند

Attacker ها یا مهاجمان شبکه برای دسترسی به اطلاعات و از کار انداختن سرویس های مهم به شبکه شما حمله می کنند. سیستم های IDS که برگرفته از عبارت Intrusion Detection System و سیستم های IPS که برگرفته از عبارت Intrusion Prevent System قادر خواهند بود ترافیک مشکوک شبکه را تشخیص و واکنش مناسب را برای مقابله با ترافیک مشکوک و حملات داشته باشند.

IDS وIPS ها می توانند به صورت دستگاه های سخت افزاری یا بسته های نرم افزاری ارائه شوند و هر دو توانایی تشخیص حملات و ترافیک های مشکوک را خواهند داشت اما عملکرد این دو سیستم با یکدیگر متفاوت می باشد .

تعاریف IPS و IDS :

IDS

IDS اطلاعات را به صورت مستقیم در ورودی شبکه دریافت نمی کند. بلکه یک کپی از اطلاعات دریافتی برای IDS ارسال خواهد شد و این اطلاعات را بررسی و در صورتی که IDS ترافیک مشکوکی را شناسایی نماید ، آن گاه ، راه حل های IDS به دو شکل تعریف می گردند : یک سیستم تشخیص نفوذ شبکه (NIDS) و یک سیستم تشخیص نفوذ میزبان (HIDS) . با توجه به پیکربندی ها میتوان دستور Block کردن ترافیک را به Router یا Firewall ارسال کرد و این رویداد را ثبت می کند.

NIDS ترافیک شبکه را برای تهدیدات از طریق سنسورها ، که در سراسر شبکه قرار دارند ، نظارت می کند. HIDS بر ترافیک دستگاه یا سیستمی که در آن نصب شده نظارت می کند. هر دو قالب از دو روش اصلی برای شناسایی تهدید استفاده می کنند که مبتنی بر Signature است. (ما در مقالات آینده با جزئیات بیشتری به این موارد خواهیم پرداخت).

IPS

IPS اطلاعات را مستقیم دریافت میکند و قادر خواهید بود اطلاعات دریافتی شبکه را بررسی و درصورتی که ترافیک مشکوکی را شناسایی کند اقدام به Block کردن Attack یا ترافیک مشکوک خواهد کرد.

نکته : در حقیقت IDS ها و IPS ها توانایی مقابله با بسیاری از Attackها , Exploits ها , Wormsها و Viruses را خواهند داشت.

تفاوت های IDS و IPS

به طور خلاصه ، یک پلتفرم IDS می تواند ترافیک شبکه را آنالیز کرده و الگوهای حمله مخرب را تشخیص دهد. IPS عملکرد تجزیه و تحلیل یک IDS را با امکان جلوگیری از تحویل بسته های مخرب ترکیب می کند. به عبارت ساده ، سیستم های IDS شناسایی می کنند و ابزارهای IPS مانع از آن می شوند.

IDS یک ابزار تشخیصی است که می تواند بسته های مخرب را بشناسد و اعلان هایی را ایجاد کند ، اما نمی تواند بسته های ورودی را به شبکه مسدود کند.

در مقابل IPS ابزاری برای تشخیص و پاسخ به حادثه است که نه تنها می تواند ترافیک بد را نشان دهد بلکه می تواند از تعامل آن با شبکه جلوگیری کند.

IDS لیستی از رفتارهای حمله شناخته شده را برای شناسایی حملات جدید استفاده می کند. وقتی فعالیت شبکه با یک حمله از لیست مطابقت داشته یا شبیه آن باشد ، کاربر یک اعلان دریافت می کند.

IPS در پشت Firewall قرار میگیرد و از شناسایی ناهنجاری یا تشخیص مبتنی بر Signature برای شناسایی تهدیدات شبکه استفاده می کند.

چرا IDS و IPS برای یک سازمان مهم هستند؟

از آنجا که حملات سایبری می توانند به دارایی های اطلاعاتی یک شرکت آسیب برسانند ، راه اندازی IDS و IPS بسیار حیاتی می باشند. عواقب حمله سایبری می تواند برای سازمان هایی مانند بانک ها ، بیمه ها و … چشمگیر باشد.

IDS و IPS هر دو می توانند سوء استفاده از آسیب پذیری ، حملات (DOS) که هکرها از آن ها استفاده می کنند را برای محافظت از اطلاعات سازمان ها تشخیص دهند. بنابراین هرکدام در استراتژی امنیت سایبری بیش تر سازمان ها نقش مهمی ایفا می کنند. ( برای مثال همین چند وقت پیش دیدیم که اسنپ فود و مشتریانش به دلیل آن چه که حمله DDoS اعلام کردند ، چه ضرری را متحمل شدند )

معرفی یک ابزار IDS :

اگرچه راه حل های IDS در اصل یکسان هستند ، اما تفاوت قابل توجهی در تجربه کاربر نهایی در استفاده از محصولات وجود دارد. اساساً تفاوت اصلی این محصولات ، سطح دید (کیفیت / عمق نگاه بصری) و قابلیت تنظیم سیستم هشدارها است. در این بخش ، می خواهیم به نمونه ای از ابزار IDS بپردازیم.

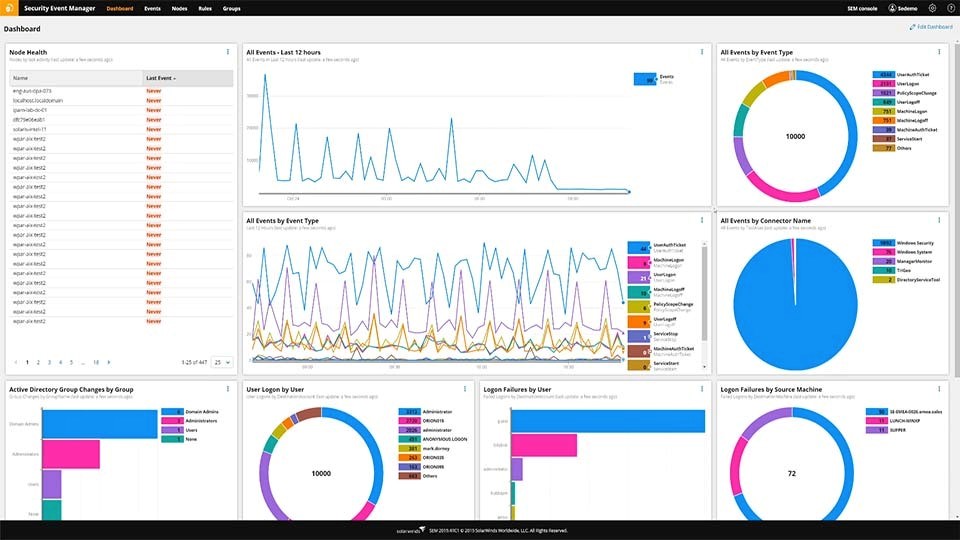

SolarWinds Security Event Manager : یک نرم افزار امنیتی برای تشخیص نفوذ و راه حل SIEM است که داده های زیادی را از NIDS جمع آوری می کند تا بتواند ترافیک مخرب را شناسایی کند. هنگامی که ابزار فعالیت مشکوک را کشف کرد ، یک هشدار برای کاربر ارسال می کند که قابل تعریف به صورت ایمیل ، پیامک یا در یک داشبورد است. شرایط هشدار را می توان از طریق بخش Rule ، که در آن کاربر پیکربندی می کند که چه رویدادها یا فعالیتهایی باعث ایجاد هشدار می شوند ، مدیریت کرد.

معرفی یک ابزارIPS :

راه حل های IPS همچنین متفاوت است ، هوشمندی در زمان تهدید و قابلیت پاسخگویی خودکار به کیفیت نرم افزار و سخت افزار مورد استفاده بستگی دارد. در این بخش ، می خواهیم مثالی از یک راه حل IPS را بررسی کنیم.

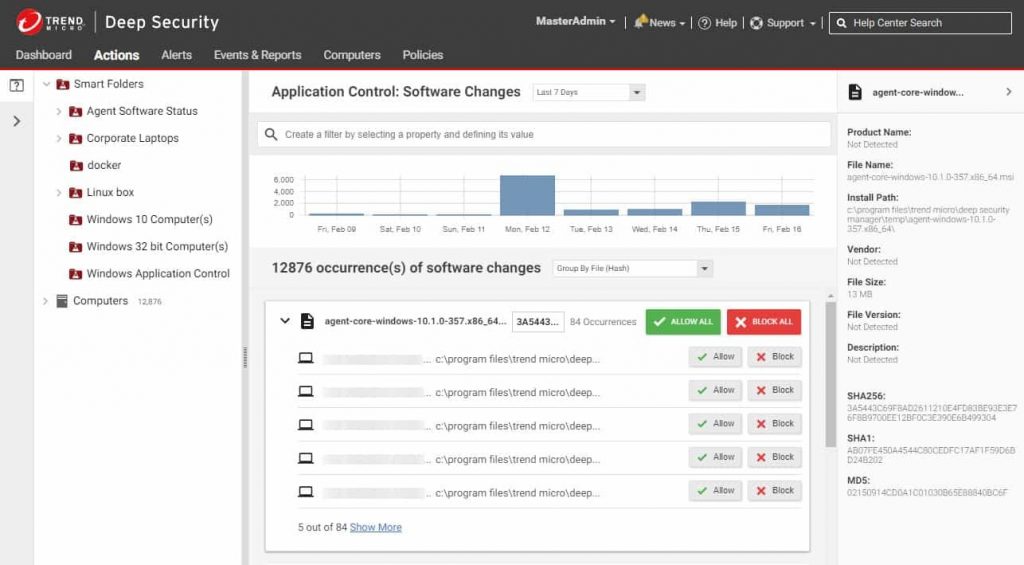

Trend Micro: یک راه حل نرم افزاری IPS است که می تواند حملات سایبری را در زمان واقعی شناسایی و از بین ببرد. این نرم افزار از بازرسی Deep Packet ، تجزیه و تحلیل بدافزار پیشرفته و … برای شناسایی و مسدود کردن حملات استفاده می کند. برای شناسایی تهدیدات بیشتر و حملات ، Trend Micro از Machine Learning استفاده می کند.

کدام ابزار بهتر است ؟

در درجه اول به نیازهای سازمان شما بستگی دارد. هر دو راهکارهای IDS و IPS در موقعیت خودشان برتری دارند ، اما یک استدلال قوی وجود دارد که IPS یک راه حل بسیار جامع تر برای امنیت اطلاعات است . بسیاری از شرکت ها راه حل های IDS را به نفع ویژگی های خودکار موجود ، با IPS جایگزین می کنند ، دلیل انتقال بسیاری از شرکتها به IPS این است که راه حل های IDS در هنگام هشدار به حمله خوب هستند اما نمی توانند جلوی حمله را بگیرند.

درعوض ، کاربر مجبور است این حادثه را به صورت دستی اصلاح کند. از طرف دیگر ، IPS می تواند حمله را در زمان واقعی شناسایی و مسدود کند. و کارشناس امنیت می تواند اقدامات و قوانین خودکار را برای اجرای یک رویداد امنیتی پیکربندی کند. به عنوان مثال ، اگر یک منبع در حال ارسال ترافیک مخرب به شبکه سازمان شما باشد ، این برنامه می تواند آدرس IP منبع متخلف را مسدود کرده یا مجدداً اتصال را برای خنثی کردن حمله برقرار کند. تشخیص هجوم بسیار مفید است اما جلوگیری از آن ها معمولاً حجت را بر ما تمام می کند.

به هر حال اگر می خواهید حملات را تشخیص دهید ، یک IDS احتمالاً مناسب تر خواهد بود اما فقدان ویژگی های خودکار پاسخگویی به حوادث را در زمان واقعی دشوار می کند. قابلیت پاسخگویی در زمان واقعی IPS ، آن را برای سازمانهایی که می خواهند سرعت بخشیدن به حوادث را حفظ کرده و در امان بمانند ، در اولویت قرار می دهد.