Windows Firewall Profile و مثالی از کاربردِ آن

یک Firewall Profile راهی جهت گروه بندی تنظیماتی مثل رول های Firewall و Connection Security Rules است که بر اساس نوع شبکه ای که کامپیوتر به آن متصل است ، اعمال می شود. این پروفایل ها به سه دسته Domain ، Public و Private تقسیم شده اند.

Domain Firewall Profile

تنظیمات این پروفایل در حالتی به کارت شبکه اعمال می شود که به یک شبکه دامین متصل باشد.

Private Firewall Profile

پیکربندی Private Firewall Profile زمانی تاثیر گذار است که Administrator و یا کاربر تعیین کرده باشند که سیستم به شبکه Private متصل است. شبکه Private یا خصوصی معمولا به شبکه ای گفته می شود که به صورت مستقیم به اینترنت متصل نمی باشد. برای مثال پشت NAT یا فایروال فیزیکی قرار دارد.

Public Firewall Profile

پروفایل Public در زمان هایی که به شبکه ای مثل وایرلس فرودگاه یا کافی شاپ متصل می شوید کاربرد دارد. در این حالت محدود ترین پیکربندی های امنیتی به کارت شبکه اعمال می گردد. برای مثال نرم افزاری که Inbound Connection را از اینترنت دریافت می نماید ، ممکن است در این پروفایل به درستی عمل نکند. چرا که فایروالِ ویندوز در پروفایلِ Public تمام کانکشن های از سمت اینترنت به برنامه های مختلف را بسته نگه می دارد.

در این آموزش قصد داریم که با استفاده از قابلیت های Firewall Profile و Group Policy یک سناریوی امنیتی جهت حفاظت از Share Folder ها پیاده سازی نماییم.

با تک تیک همراه باشید.

شرح سناریو Windows Firewall Profile

فرض کنید در سازمان شما اتصال سیستم های Workgroup به شبکه لازم است. اما سیستم های Workgroup نباید اجازه داشته باشند که به Share Folder ها دسترسی داشته باشند. حتی اگر حساب کاربری دامین را جهت دسترسی به Share Folder در اختیار دارند. در این آموزش نحوه پیاده سازی این سناریو با استفاده از Firewall Profile های ویندوز و Group Policy آموزش داده خواهد شد.

پیاده سازی سناریو Windows Firewall Profile

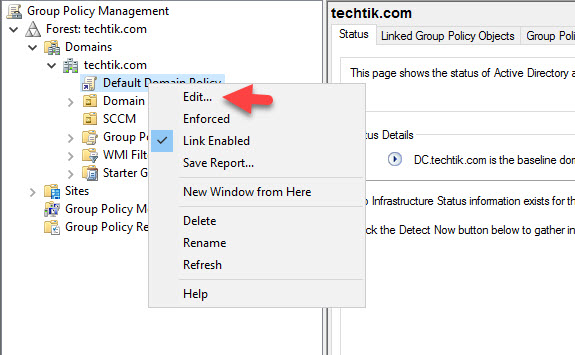

ابتدا در سرور دامین کنترلر وارد کنسول Group Policy Management شوید. بر روی Default Domain Policy یا هر Policy ای که قصد ویرایش آن را دارید کلیک راست و سپس Edit را انتخاب نمایید.

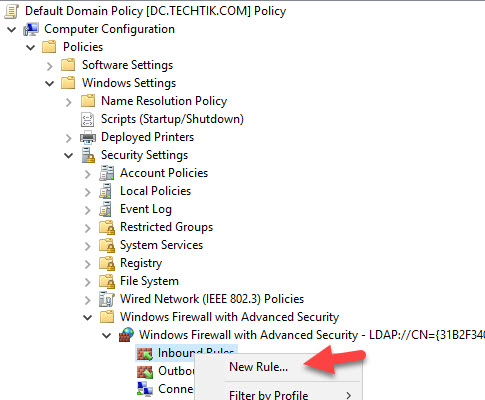

از ساختار درختی Group Policy گزینه Computer Configuration > Policies > Windows Settings > Security Settings و در انتها Windows Firewall with advanced security را انتخاب نمایید. بر روی Inbound Rules کلیک راست و گزینه New Rule … را برگزینید.

از ساختار درختی Group Policy گزینه Computer Configuration > Policies > Windows Settings > Security Settings و در انتها Windows Firewall with advanced security را انتخاب نمایید. بر روی Inbound Rules کلیک راست و گزینه New Rule … را برگزینید.

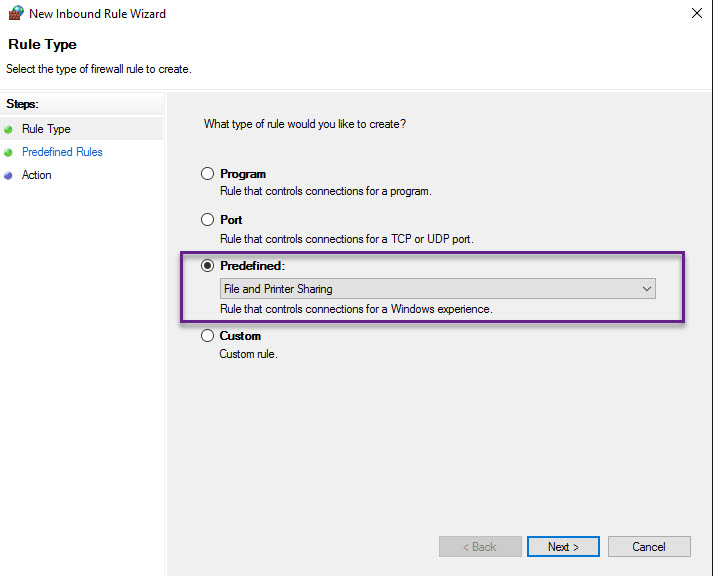

در پنجره New Inbound Rule Wizard گزینه Predefined را فعال و از منوی کشویی File and Printer Sharing را انتخاب نمایید.

در پنجره New Inbound Rule Wizard گزینه Predefined را فعال و از منوی کشویی File and Printer Sharing را انتخاب نمایید.

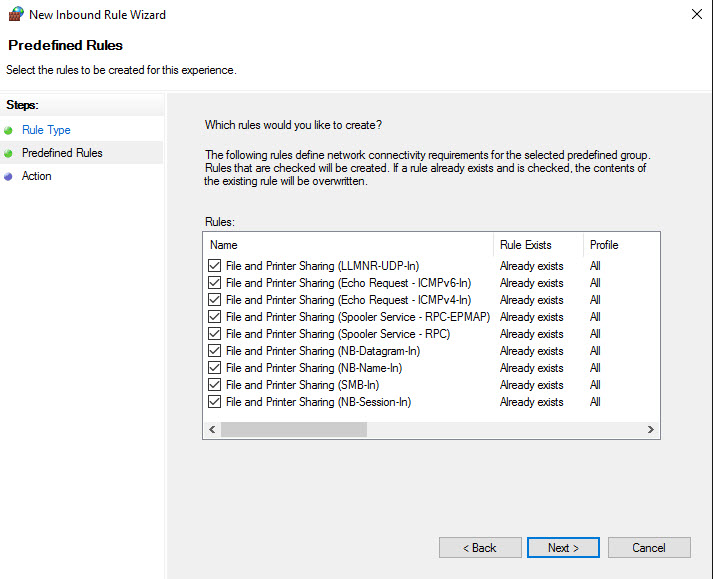

در پنجره بعدی Rule ها را مطابق شکل فعال نمایید.

در پنجره بعدی Rule ها را مطابق شکل فعال نمایید.

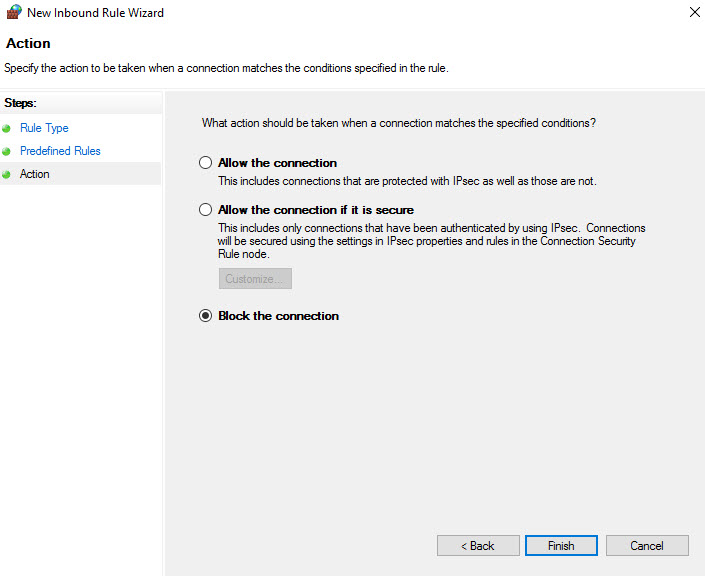

بر روی Next کلیک و در پنجره Action گزینه Block the connection را انتخاب و سپس بر روی Finish کلیک نمایید.

بر روی Next کلیک و در پنجره Action گزینه Block the connection را انتخاب و سپس بر روی Finish کلیک نمایید.

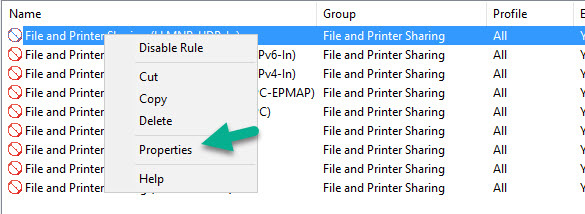

اکنون بر روی تک تک Rule های ایجاد شده کلیک راست نموده و گزینه Properties را انتخاب کنید.

اکنون بر روی تک تک Rule های ایجاد شده کلیک راست نموده و گزینه Properties را انتخاب کنید.

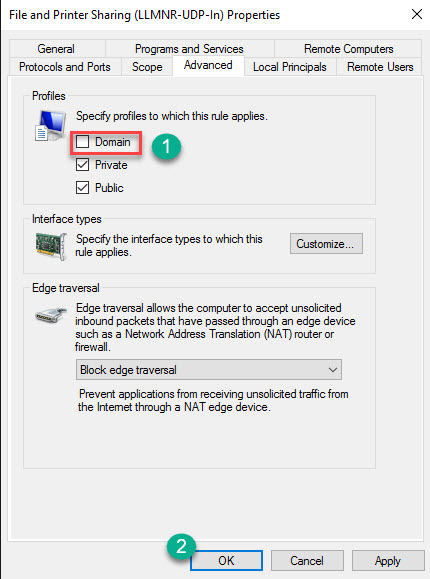

وارد زبانه Advanced شوید و تیک چک باکسِ Domain را بردارید. با این کار تعیین می نمایید که این Rule قرار نیست برای سیستم هایی که به دامین Join شده اند صادق باشد. در واقع File and Printer Sharing برای سیستم های تحت دامین فعال باقی خواهد ماند.

وارد زبانه Advanced شوید و تیک چک باکسِ Domain را بردارید. با این کار تعیین می نمایید که این Rule قرار نیست برای سیستم هایی که به دامین Join شده اند صادق باشد. در واقع File and Printer Sharing برای سیستم های تحت دامین فعال باقی خواهد ماند.

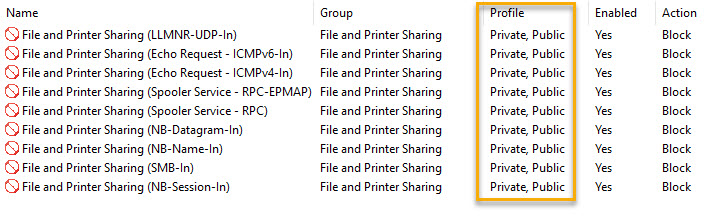

بعد از اینکه این کار را بر روی تمام Rule های File and Printer Sharing انجام دادید ، باید وضعیتی شبیه تصویر زیر به وجود آمده باشد.

بعد از اینکه این کار را بر روی تمام Rule های File and Printer Sharing انجام دادید ، باید وضعیتی شبیه تصویر زیر به وجود آمده باشد.

اکنون کافی است که پالیسی ها بر روی کلاینت ها اعمال شوند. برای سرعت بخشیدن به این امر می توان از دستور gpupdate /force در کلاینت ها یا Restart نمودن آن ها استفاده کرد.

اکنون کافی است که پالیسی ها بر روی کلاینت ها اعمال شوند. برای سرعت بخشیدن به این امر می توان از دستور gpupdate /force در کلاینت ها یا Restart نمودن آن ها استفاده کرد.

از این پس سیستم هایی که به دامین Join نشده باشند ، حتی در صورت در اختیار داشتن Credential مربوط به دامین نخواهند توانست به Share Folder های سیستم های تحت دامین متصل گردند.

Firewall ویندوز یکی از ابزارهای بسیار قدرتمند تامین امنیت است که متاسفانه کمتر مورد توجه قرار گرفته است. سادگی این محیط از نقاط قوت آن است. چرا که پیچیدگی الزاما به معنای امنیت بیشتر نمی باشد. سناریو های بسیار زیادی با استفاده از این ابزار در ویندوز قابل پیاده سازی می باشد. در صورتی که شما نیز سناریو های جالبی را از این طریق در شبکه خود پیاده سازی نموده اید در قسمت نظرات آن را با ما در میان بگذارید.

همچنین از طریق لینکداین و تلگرامِ وب سایتِ تک تیک نیز پذیرای نظرات مخاطبان عزیز است.